دستگاه کنترل تردد بیومتریک

انواع دستگاه کنترل تردد

دستگاه کنترل تردد نیز مانند سیستمهای ساعت زنی از روشهای مختلفی برای احراز هویت و اعتبار سنجی افراد استفاده میکنند. اینجا پرکاربردترین روشهای شناسایی در این دستگاهها را بررسی میکنیم.

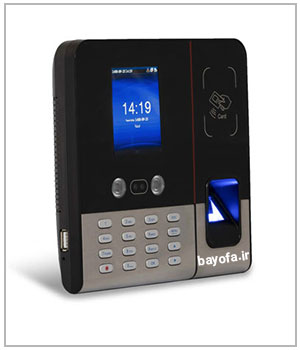

دستگاه کنترل تردد بیومتریک

کنترل تردد انگشتی

اثر انگشت یک راهکار بیومتریک است که از مشخصات منحصر به فرد انگشتان دست برای شناسایی افراد استفاده میکند. در روشهای بیومتریک باید ابتدا نمونه اولیه بر روی دستگاه اکسس کنترل تعریف شود. یعنی شما باید ابتدا اثر انگشت افراد را بر روی دستگاه تعریف (ثبت نام) کنید تا در ادامه سیستم بتواند آنها را شناسایی نماید. مزیت این روش این است که شما میتوانید برای هر فرد تا 10 نمونه اثر انگشت بر روی دستگاه کنترل دسترسی بیومتریک تعریف کنید و اگر برای یک انگشت مشکلی پیش بیاید، افراد می توانند از انگشتان دیگر برای شناسایی استفاده کنند.

کنترل تردد تشخیص چهره

تشخیص چهره یکی از راهکارهای بیومتریک نسبتاً جدید و محبوب است که بر روی دستگاه های کنترل تردد مورد استفاده قرار می گیرد. در این روش شناسایی از طریق نقاط منحصر به فرد صورت انسان انجام میگیرد. شناسایی از طریق چهره نیازی به لمس دستگاه ندارد، کافی است در برابر دوربین دستگاه کنترل دسترسی قرار بگیرید تا هویت شما شناسایی شود.

کنترل تردد اسکن کف دست

کف دست یک بیومتریک بدون تماس است که با استفاده از مشخصات منحصر به فرد کف دست افراد مختلف را شناسایی میکند. این فناوری به دو روش کار می کند : اسکن خطوط و نقوش هندسی کف دست (شبیه اسکن اثر انگشت کار میکند)، اسکن عروق خونی کف دست با استفاده از نور مادون قرمز

کنترل تردد تشخیص عنبیه چشم

تشخیص عنبیه چشم یکی از جدیدترین و دقیق ترین راهکارهای احراز هویت است که در دستگاه های کنترل تردد بیومتریک نیز به کار می رود. در این روش عنبیه چشم افراد توسط دوربینهای بسیار با کیفیت اسکن شده و هویت و اعتبار آنها مورد بررسی قرار میگیرد. شناسایی از طریق عنبیه یکی از دقیق ترین روشهای احراز هویت بیومتریک است، اما قیمت تجهیزات آن نسبت به سایر راهکارها گرانتر است.

سایر مدلها

کنترل تردد رمزی

احراز هویت با رمز عبور یکی از روشهای قدیمی و پرکاربرد در دستگاه کنترل دسترسی است. در این روش هر فرد رمز یا کد شناسایی خود را از طریق صفحه کلید (دکمه های عددی) بر روی دستگاه کنترل تردد وارد میکند و در صورت شناسایی اجازه دسترسی صادر می شود. اکسس کنترل رمزی یکی از سادهترین و ارزانترین راهکارها در کنترل دسترسی است، اما در این روش احتمال فراموشی رمز یا سوء استفاده از رمز (کد شناسایی) توسط افراد دیگر وجود دارد. بنابراین باید نظارت کافی جهت جلوگیری از سوء استفاده احتمالی صورت گیرد.

کنترل تردد کارتی

کارت یکی از پرکاربردترین روشهای مورد استفاده در دستگاه کنترل تردد است. استفاده از این روش نیز بسیار ساده و ارزان قیمت است. در حال حاضر از کارتهای بدون تماس (RFID) در این نوع دستگاهها استفاده میشود. با نزدیک کردن کارت به کارتخوان، اطلاعات کارت خوانده شدن و شناسایی صورت میگیرد. در این روش احتمال گم شدن، سرقت و کارت زدن به جای دیگران وجود دارد و باید تمهیدات لازم (نظارت توسط نیروی انسانی و یا به کارگیری دوربین) جهت جلوگیری از سوء استفاده احتمالی به کار گرفته شود.

کنترل تردد با موبایل

کنترل تردد با موبایل یکی از روشهای جدید است که در بعضی اماکن مورد استفاده قرار میگیرد. در این روش از فناوری های NFC و Bluetooth (بلوتوث) جهت شناسایی و اعتبار سنجی استفاده میشود. کافی است گوشی همراه خود را به قرائتگری که از این فناوریها پشتیبانی میکند، نزدیک کنید تا به مکان مورد نظر دسترسی داشته باشید.

کنترل تردد از طریق کد QR

کدهای QR یک راهکار کاربردی است که در صنایع مختلف به کار میرود و قیمت تمام شده نسبتاً کمی دارد. کدهای QR را میتوان به راحتی بر روی کارت و کاغذ چاپ کرد و یا بر روی گوشی موبایل ذخیره نمود، کافی است QR Code خود را روبروی اسکنر مخصوصی که به صورت جداگانه و یا بر روی یک دستگاه کنترل تردد تعبیه شده است، قرار دهید، تا کد آن اسکن شده و مجوز دسترسی صادر شود.

دستگاه کنترل تردد ترکیبی یا چند عاملی

این دستگاه از دو یا چند روش برای شناسایی افراد استفاده میکند. به طور مثال ممکن است بر روی یک اکسس کنترل ، کارتخوان، سنسور اثر انگشت و صفحه کلید (برای ورود رمز) وجود داشته باشد. شما میتوانید به صورت جداگانه هر کدام از روشها را مورد استفاده قرار دهید و یا به صورت ترکیبی از آنها استفاده کنید. اگر امنیت ورود به یک مکان از اهمیت بالایی برخوردار باشد، میتوان تنظیم دستگاه را بر روی شناسایی چند عاملی قرار داد. به طور مثال میتوان تنظیمات را به این شکل قرار داد که افراد ابتدا رمز یا کارت خود را وارد کنند و در صورت تأیید آن اثر انگشت خود را بر روی دستگاه کنترل دسترسی قرار دهند. اگر هر دو یا سه روش مورد تأیید قرار بگیرد، اجازه ورود و دسترسی داده میشود.